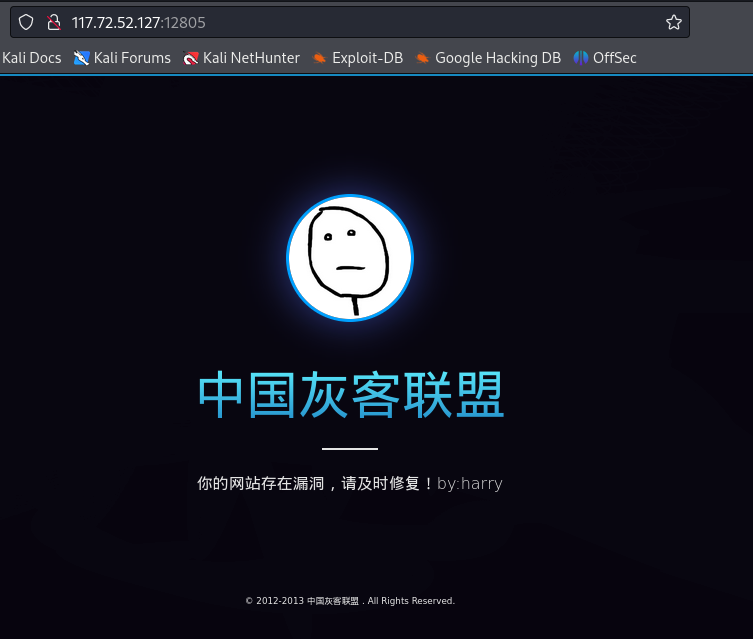

启动场景,打开网页,显示如下:

目前没有看出任何异常。

步骤一:

右键查看源代码。源代码较多,也没发现异常。

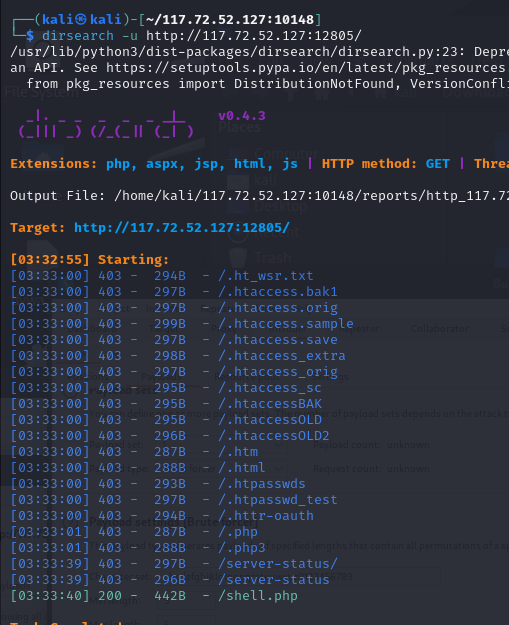

步骤二:

用dirsearch扫描网站目录。

如图:

看起来shell.php很可疑。

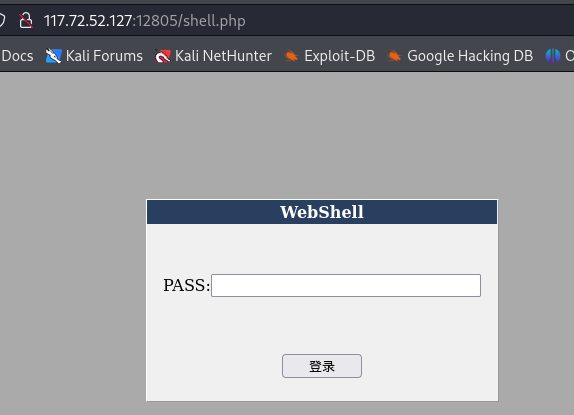

步骤三:

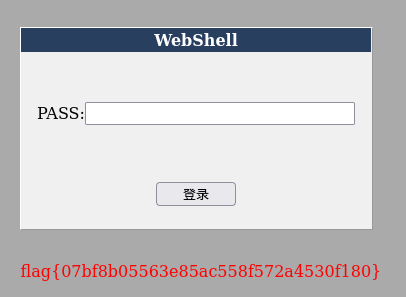

查看shell.php页面和源代码。

网页如图:

源代码没有发现异常。

步骤四:

shell.php这个页面需要密码,继续查看其他页面,看有没有哪个页面有写出密码的。

但是最后没有发现。

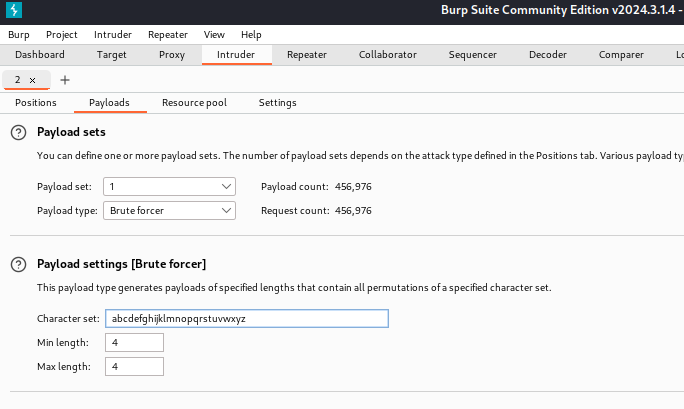

步骤五:

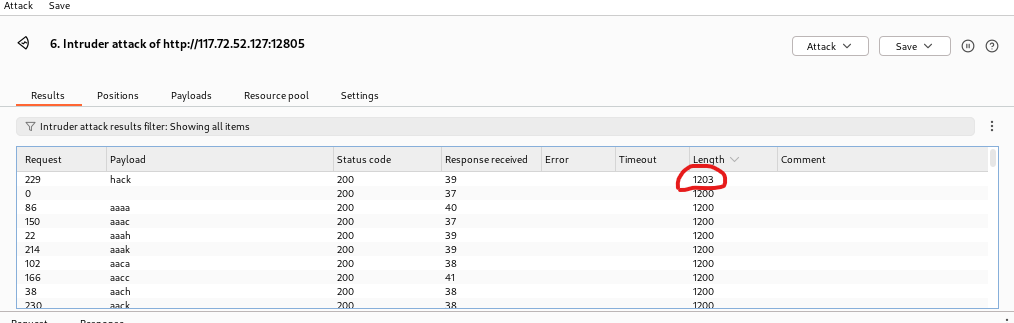

用burpsuite去爆破密码。我用的是burpsuite自带的字典。(其实就是自己选择爆破的位数和爆破的字母和数字,一个个去组合。)bp爆破速度很慢。等了很久,终于爆破出来,密码是hack。

如何使用burpsuite自带字典去爆破:

1.Payload sets 中 payload type 选择 brute forcer(暴力破解);

2.Payload settings,选择你想要爆破的字母和数字。如果你需要用数字爆破,那么写上0123456789,如果需要小写字母爆破,就写上26个小写英文字母。

3.Payload settings,选择最短的爆破长度 Min length 和最长爆破长度 Max length。比如最短写上4,最长写上6,那么就是爆破长度为4,5,6的密码。

具体参考下图,图中我是只爆破了小写英文字母,长度仅为4的密码:

最后结果查找长度不同的,一般就是爆破成功。

步骤六:

最后在shell.php页面尝试爆破出来的密码。flag出现。

完毕!

、地图打印(webprinting)等服务)

——日期类和const成员函数)