在网络安全形势日益复杂的当下,无线电设备的安全存储至关重要。EN18031标准中的SSM(Secure Storage Mechanism)安全存储机制,为保障无线电设备中安全资产和网络资产的存储安全提供了有力规范。接下来,让我们深入探究 SSM 安全存储机制的具体内容。

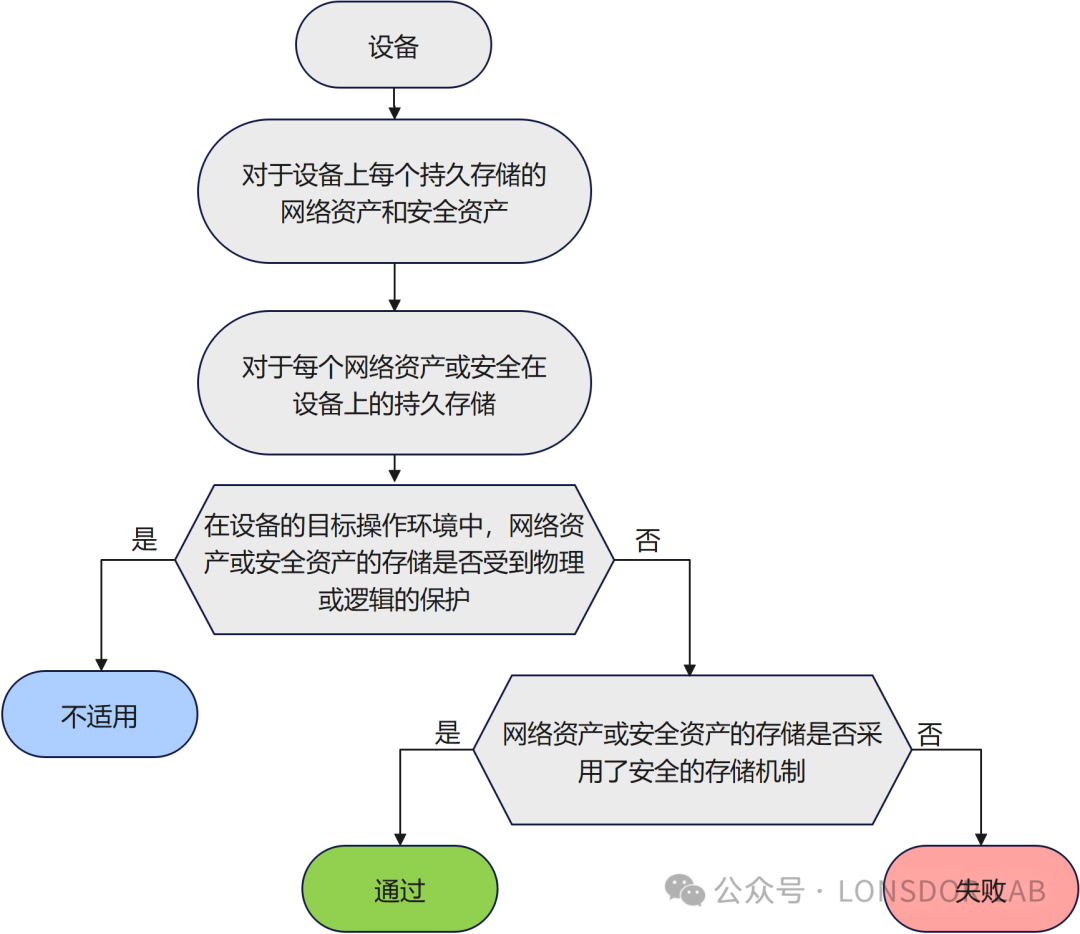

一、SSM - 1:安全存储机制的适用性

SSM - 1要求设备始终使用安全存储机制来保护持久存储在设备上的安全资产和网络资产,但存在特殊情况。当设备所处目标环境的物理或逻辑措施能确保存储的安全资产或网络资产仅授权实体可访问时,可不使用安全存储机制。这一规定是为了确保设备存储的重要资产得到充分保护,降低被非法访问、篡改或删除的风险。

在不断变化的网络环境中,安全资产和网络资产面临着诸多威胁。若这些资产存储不安全,攻击者可能轻易获取、篡改或删除数据,进而危及设备和整个网络的安全。不过,对于某些特定场景,如设备处于物理访问严格受限的环境中,就不需要额外的安全存储机制。例如,一些工业设备在封闭、安全的环境中运行,其物理访问受到严格控制,此时环境本身的安全措施可在一定程度上替代专门的安全存储机制。但在大多数情况下,设备仍需借助安全存储机制来保障资产安全,像通过加密、访问控制、硬件保护等多种方式来实现。

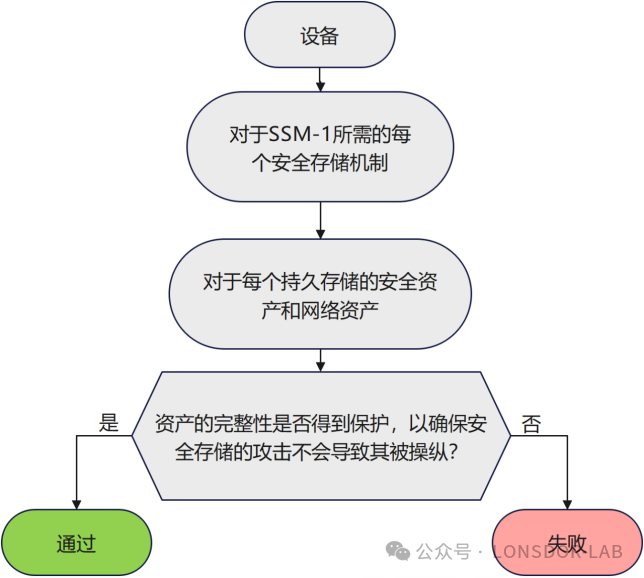

二、SSM - 2:安全存储机制的适当完整性保护

SSM - 2规定,每个符合SSM - 1要求的安全存储机制,都应保护其持久存储的安全资产和网络资产的完整性。这是防止存储的资产被篡改,确保数据准确性和可靠性的关键。因为一旦资产的完整性遭到破坏,可能会导致网络资源面临风险,影响设备的正常运行。

为实现这一目标,可采用多种方法:比如利用数字签名技术,通过对数据进行签名,确保数据在存储过程中未被修改;运用访问控制机制,限制只有授权用户能对存储的资产进行修改操作;还有基于硬件的保护措施,利用硬件特性来保障存储数据的完整性。

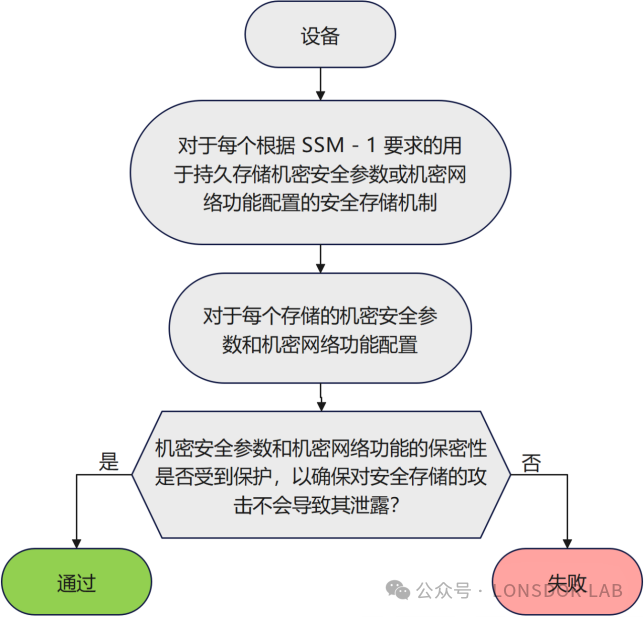

三、SSM - 3:安全存储机制的适当保密性保护

SSM - 3要求符合SSM - 1的安全存储机制,必须保护其持久存储的机密安全参数和机密网络功能配置的保密性。这能有效防止敏感信息泄露,避免攻击者获取并滥用这些信息,从而保护设备和网络的安全。

在实际操作中,实现保密性保护的方式有多种,其中加密技术是常用的手段之一,通过对存储的数据进行加密,使未授权者无法读取数据内容;访问控制机制同样重要,它限制只有授权用户能够访问机密信息;此外,还可利用硬件保护措施,如对存储区域进行特殊处理,防止信息被非法获取。例如,在处理用户敏感信息的设备中,会采用高强度的加密算法对数据进行加密存储,同时结合严格的访问控制策略,只有经过授权的应用程序或用户才能访问这些数据,以此确保数据的保密性。

SSM 安全存储机制的这三个条款紧密配合

SSM - 1明确了安全存储机制的适用场景

SSM - 2保障了存储资产的完整性

SSM - 3则确保了机密信息的保密性

共同构成了无线电设备安全存储的坚实防线。设备制造商和用户应严格遵循这些标准要求,重视安全存储机制的实施和应用,以保障设备和网络的安全稳定。随着网络技术的不断发展,SSM 安全存储机制也将持续优化和完善,更好地应对日益复杂的网络安全挑战。