1、下载附件解压之后是一个txt文本,查看文本的时候看到头部有NG的字样

2、把txt改为png后缀得到一张图片

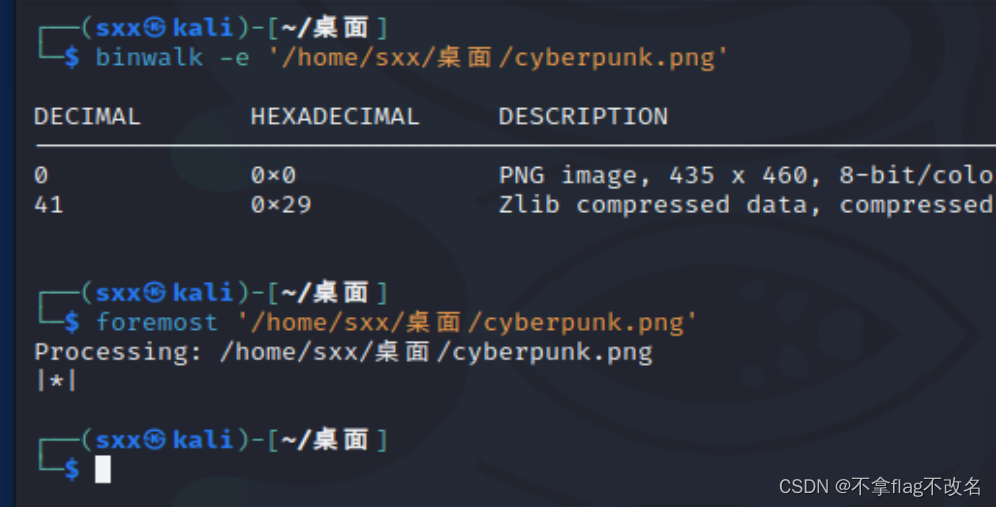

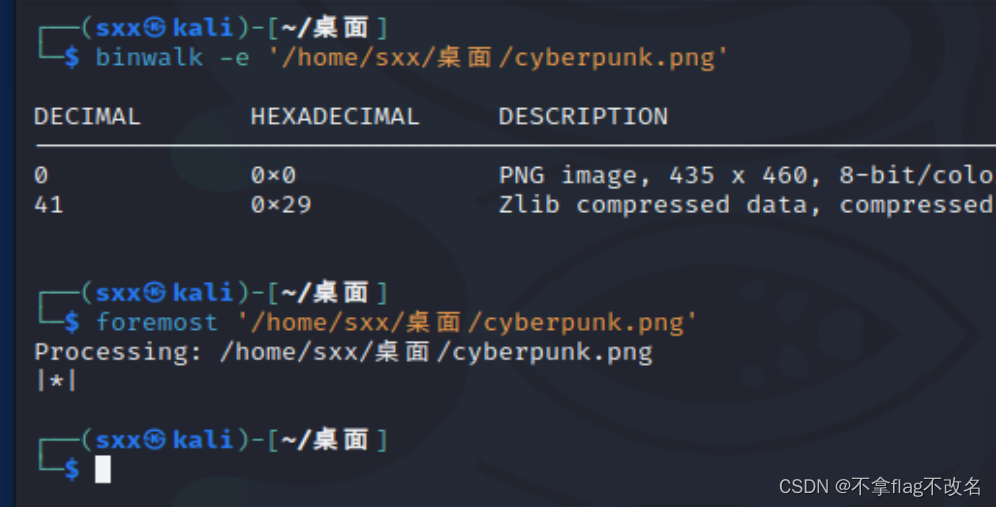

3、binwalk没发现奇怪的地方,分离出来还是图片

4、stegslove分析,切换图片没有发现奇怪地方

5、将通道rgb置为0。出现了flag但是flag不明显

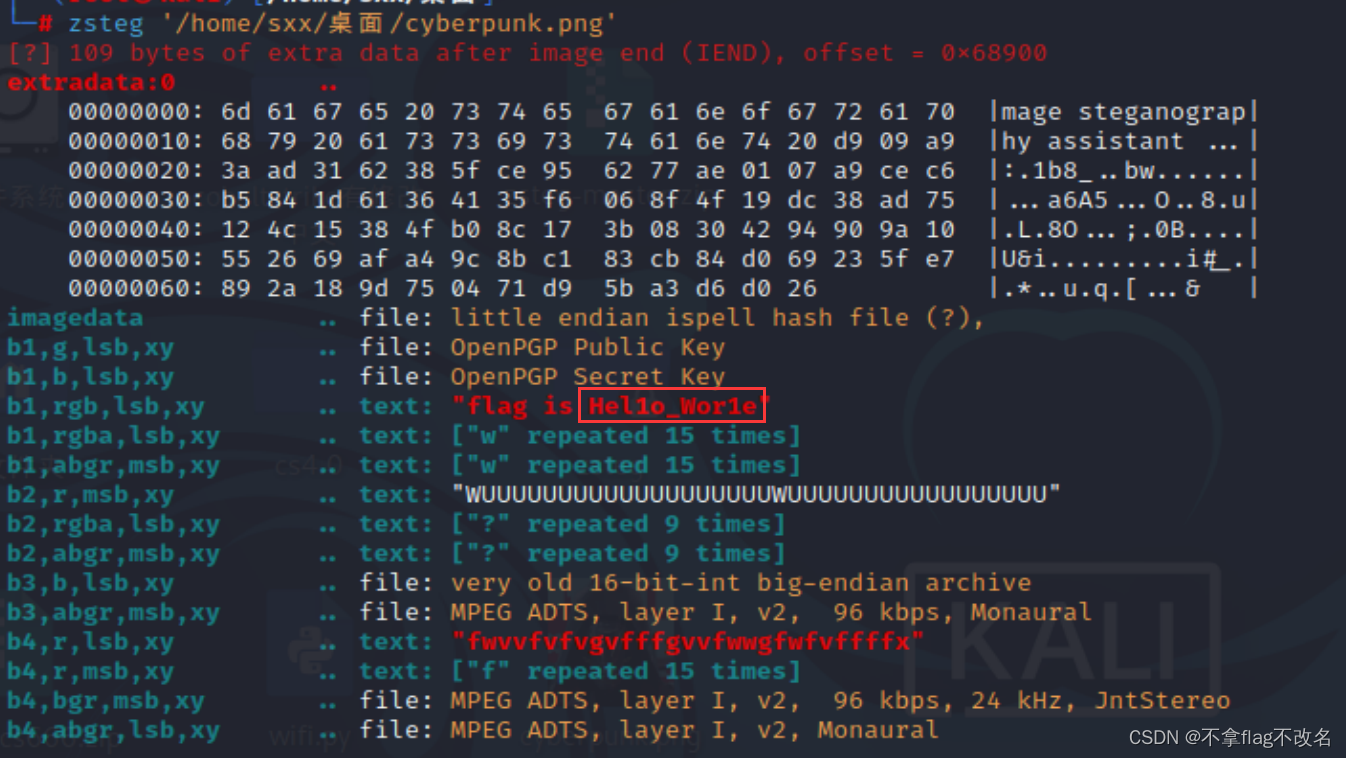

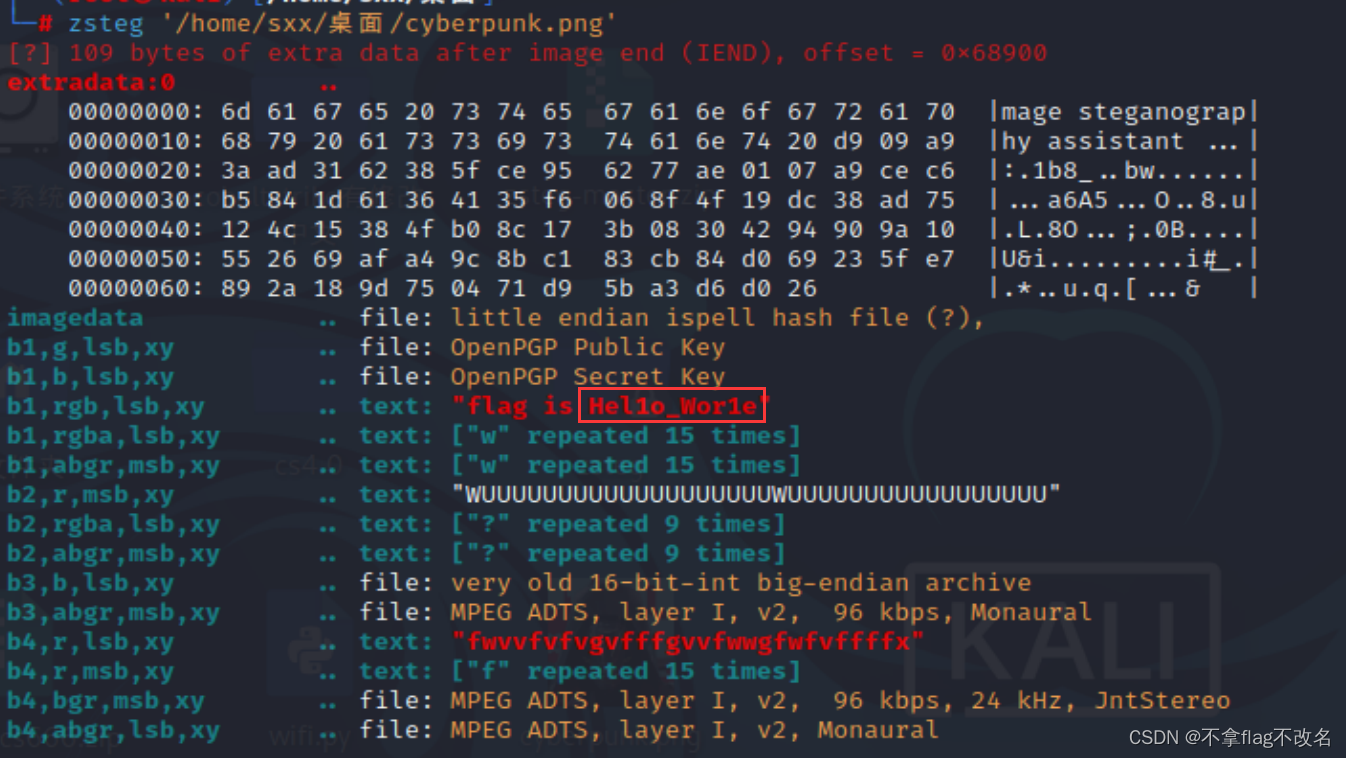

6、使用kali中自带的zsteg工具,提取隐写信息

7、flag

flag{Hel1o_Wor1e}

1、下载附件解压之后是一个txt文本,查看文本的时候看到头部有NG的字样

2、把txt改为png后缀得到一张图片

3、binwalk没发现奇怪的地方,分离出来还是图片

4、stegslove分析,切换图片没有发现奇怪地方

5、将通道rgb置为0。出现了flag但是flag不明显

6、使用kali中自带的zsteg工具,提取隐写信息

7、flag

flag{Hel1o_Wor1e}

版权声明:

本网仅为发布的内容提供存储空间,不对发表、转载的内容提供任何形式的保证。凡本网注明“来源:XXX网络”的作品,均转载自其它媒体,著作权归作者所有,商业转载请联系作者获得授权,非商业转载请注明出处。

我们尊重并感谢每一位作者,均已注明文章来源和作者。如因作品内容、版权或其它问题,请及时与我们联系,联系邮箱:809451989@qq.com,投稿邮箱:809451989@qq.com