一、了解

Electron 打包的 exe,本质上就是打包了网页 (HTML+CSS+JS),核心文件是 app.asar。超级容易还原,还原率接近 100%

为什么 Electron 特别容易?

因为 Electron 根本没有真正编译成机器码,它只是把网页资源(HTML/JS/CSS)压缩打包成了一个 app.asar 文件而已,本质上还是文本文件。

所以只要用 asar extract 一解压,源码就回来了。

二、步骤

判断是否是Electron打包的网页

1. exe点击安装了之后,找到安装目录

2. 找是否有resources/app.asar 或 app 文件夹

3. 如果有app.asar,可以确认这是一个electron应用

解包app.asar文件

1. 首先必须有node环境

2. 打开命令行,全局安装asar工具

npm install -g asar

3.解包命令

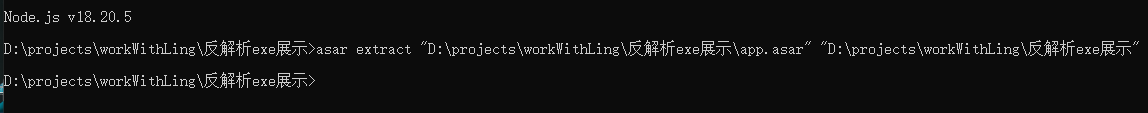

asar extract 路径/app.asar 输出目录

# 例如

asar extract "D:\myapp\resources\app.asar" "D:\myapp\extracted"

如下图所示,即为成功

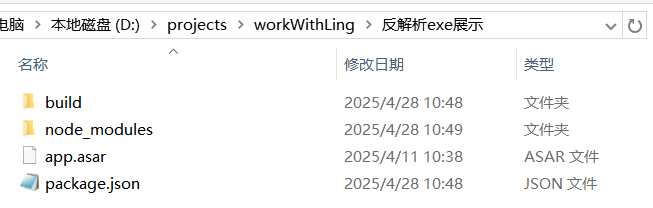

成功后看到文件夹里的变成了

结束~

❗ 注意:路径不能在c盘, 会报错EPERM: operation not permitted

这是windows的保护机制,没有权限在

C:\Program Files目录里创建文件夹或写入文件

)